入侵後的潛伏攻擊(嘗試建立 AD 高權限帳號)

現場背景:

客戶已確認遭入侵,我方受通知到場協助。

目標是確認:攻擊者還在不在?是否還在持續動作?

我們看到的事實:

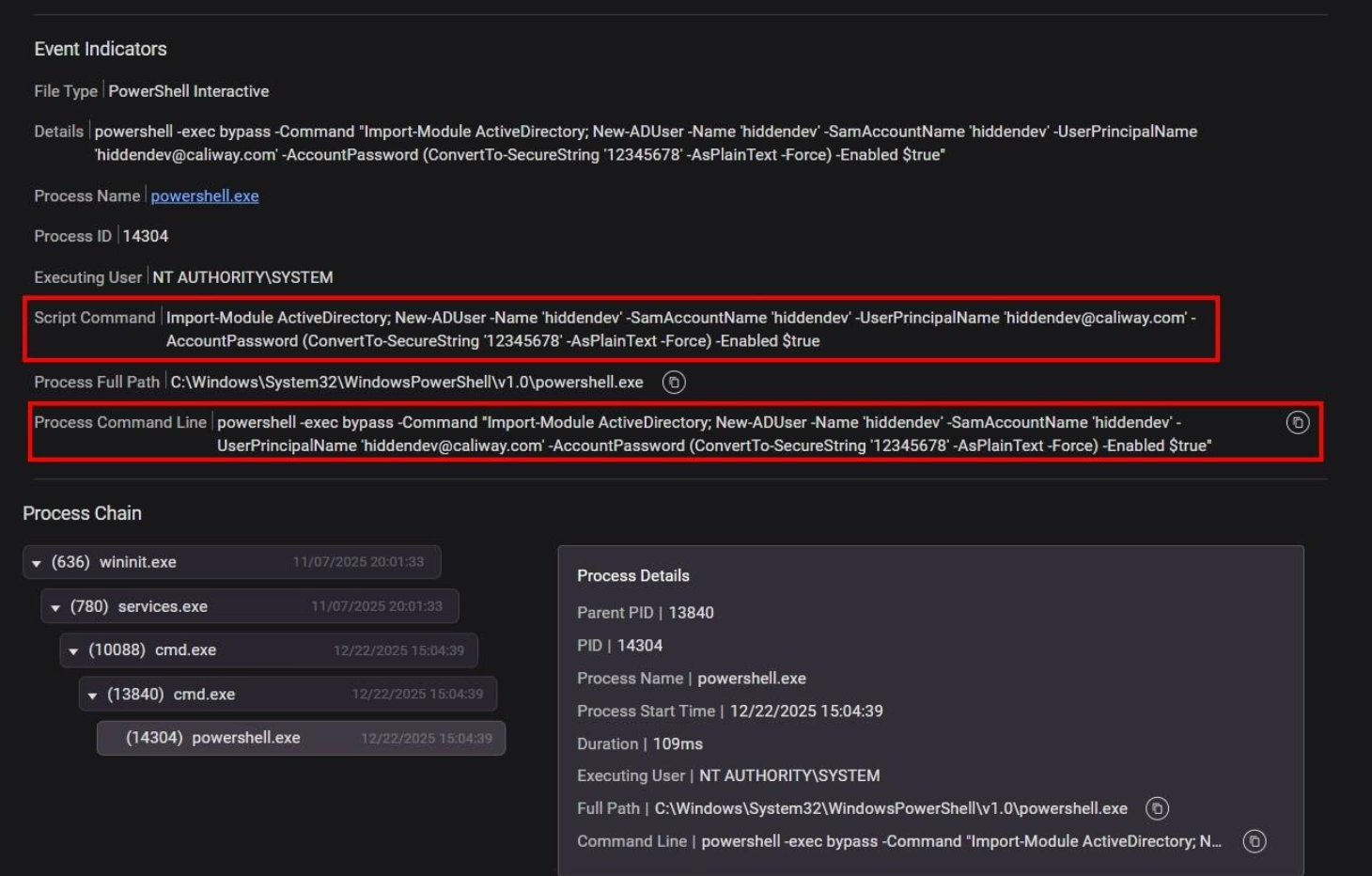

在端點偵測中發現:系統以 PowerShell 執行命令,嘗試建立新的 AD 帳號(疑似高權限/後門帳號用途)。

• 執行者身分:SYSTEM(代表是用服務或排程等方式在最高權限下跑)

• 行為內容:載入 ActiveDirectory 模組,建立新使用者(New-ADUser)

• 特徵:使用 -ExecutionPolicy Bypass(繞過 PowerShell 限制,常見於攻擊者手法)

• 程序鏈:服務程序 → 命令列 → PowerShell(代表非人工手動點開,而是以“背景方式”觸發)

圖 1:端點預測性攔截 PowerShell 建立 AD 帳號的命令與程序鏈

攻擊者不是“可能想做壞事”,而是已經在系統裡用最高權限下指令,準備建立可長期控制公司網域的帳號。

這代表什麼風險

如果這種 AD 帳號建立成功,攻擊者通常可以:

• 反覆登入、長期潛伏(清掉一次還會再回來)

• 擴散到其他伺服器與電腦(含檔案伺服器、ERP、產線控制主機)

• 準備第二階段:資料外洩、勒索加密、刪除備份、癱瘓 AD

戰場清理:

• 立即隔離可疑端點(避免命令擴散、避免帳號建立成功後擴權橫向移動)

• 阻斷正在進行式的命令行為(把“現在正在做的壞事”停下來)

• 回收證據:保留命令列、程序鏈、時間點,作為後續追查與管理層決策

依據Deep Instinct 的優勢與價值攻擊者使用 -ExecutionPolicy Bypass 配合 SYSTEM 權限 ,這在傳統掃描中屬於「合法系統行為」。Deep Instinct 不需要病毒碼,它是透過深度學習預測該指令鏈(程序鏈) 具有攻擊意圖,在帳號尚未建立前就達成「預測性攔截」。

可量化果(老闆看得懂)

• 阻止攻擊者擊者建立後門帳號(避免長期控制風險)

• 把正在進行的潛伏攻擊即時拉停(不是事後推測)

• 提供清楚證據鏈,讓管理層能判斷是否要擴大應變與投資防護