WannaCry 存活感染,出事後才發現“一堆還活著”

現場背景

• 客戶已發生事件,擔心產線電腦與辦公 PC 還有殘留感染。

• 我方協助佈署端點檢測後,發現多台主機仍存在 WannaCry 存活元件。

我們看到的事實

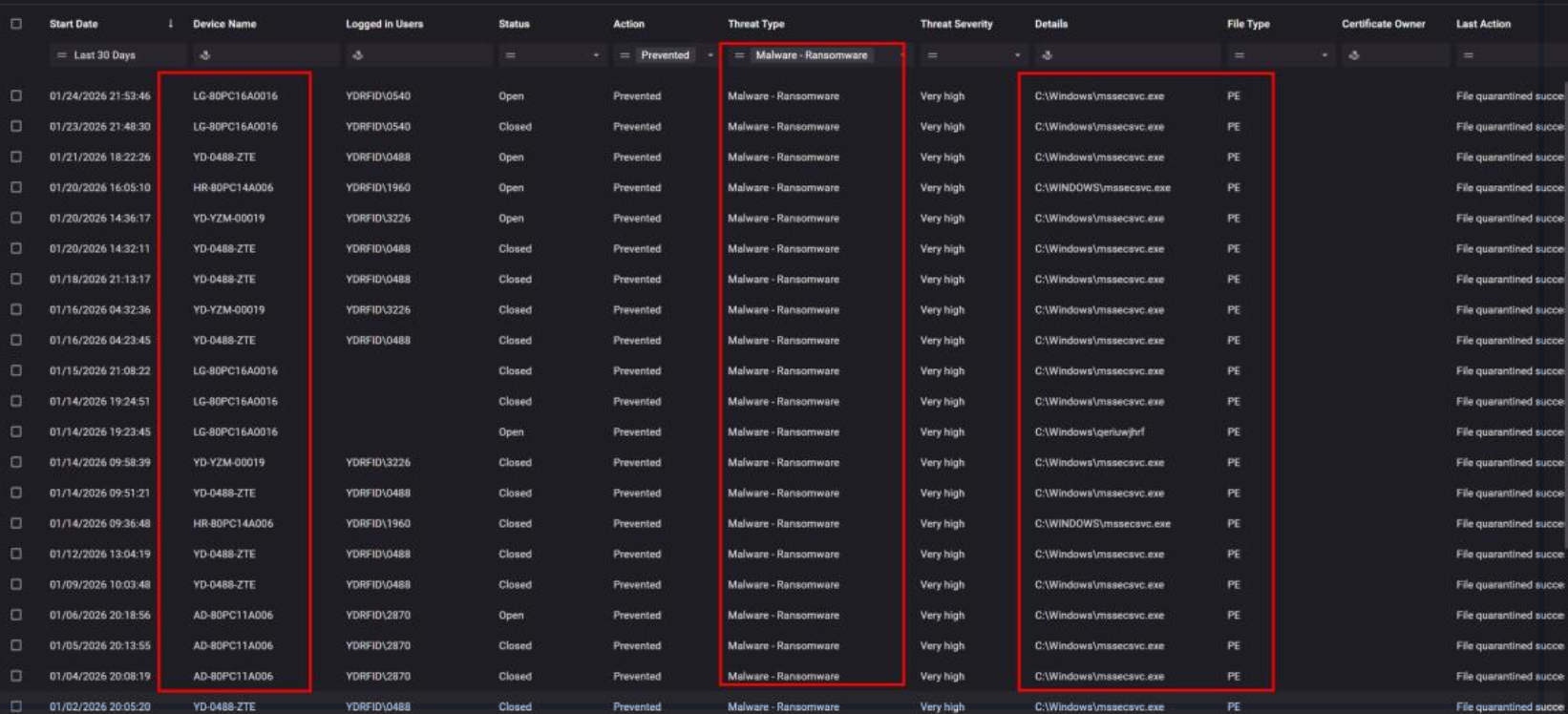

端點告警顯示多台設備偵測到「勒索軟體 / 蠕蟲」相關檔案,並成功處置(隔離/收斂)。

• 威脅類型:Malware – Ransomware(勒索軟體)

• 嚴重度:Very High(極高)

• 常見檔名:C:\Windows\mssecsvc.exe(WannaCry 常見組件之一)

• 涵蓋範圍:多台設備、跨產線與一般電腦(代表不是單點,而是“面”的問題)

端點掃描在多台主機找到 WannaCry 存活元件

事件過後,惡意程式不一定消失。這裡顯示在多台電腦仍找到勒索軟體/蠕蟲元件,代表未來仍可能再次爆發或擴散。

這代表什麼風險 : WannaCry 這類蠕蟲特性是

• 會自己找下一台去感染(不用人操作)• 常從老舊系統/舊漏洞下手(產線特別常見)

• 一次沒清乾淨,之後就可能“再炸一次”

尤其當公司以為「都修好了」而鬆懈時,最容易二次災害。

Deep Instinct 的優勢與價值產線電腦通常效能有限或無法隨時連網更新。

Deep Instinct Agent 極小、不佔 CPU 資源且具備長期離線防護能力,非常適合

案例中分佈於產線的設備,能在不影響產能的前提下,把殘留的 WannaCry元件一次清除 。

戰場清理動作

• 對全網端點進行快速檢測與收斂(找出存活感染)

• 隔離/處置高風險檔案(避免持續擴散)

• 列出感染清單(哪些機器、什麼時間、什麼檔案、處置結果)

可量化成果

• 把存活感染一次性挖出來(避免“以為好了其實沒好”)

• 降低蠕蟲再擴散機率(保住產線/營運連續性)

• 提供清單化證據:哪些主機需要優先修補、重灌或加強管控